2022/04/11

マルウェアEmotetの感染に注意!

Emotetとは?

Emonet(エモテット)は、2019年11月頃にメディアで取り上げられて一気に知名度を上げたマルウェアの名称です。情報の窃取に加え、更に他のウイルスへの感染のために悪用されるウイルスであり、悪意のある者によって、不正なメール(攻撃メール)に添付される等して、感染の拡大が試みられています。

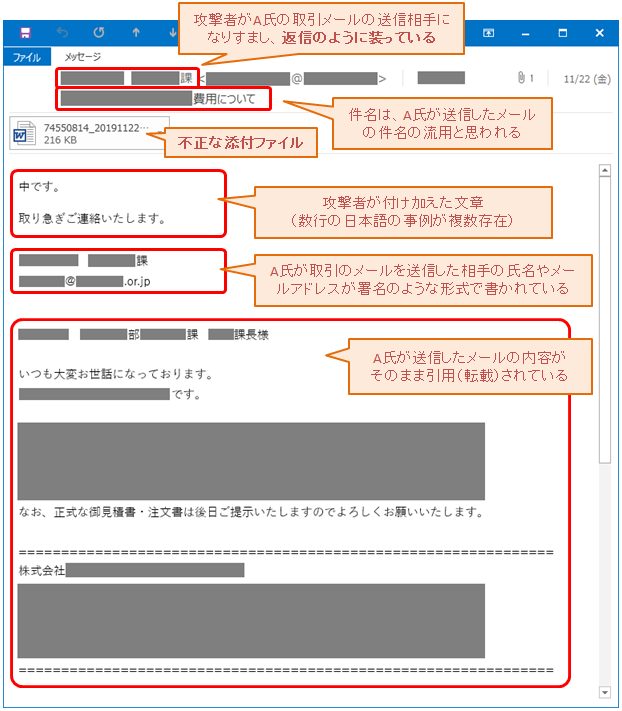

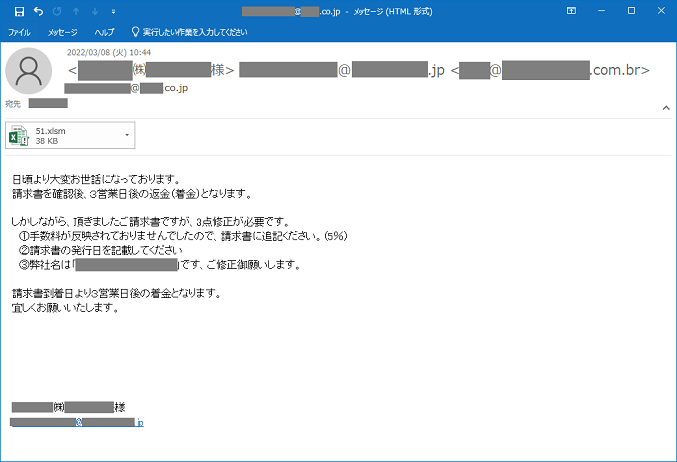

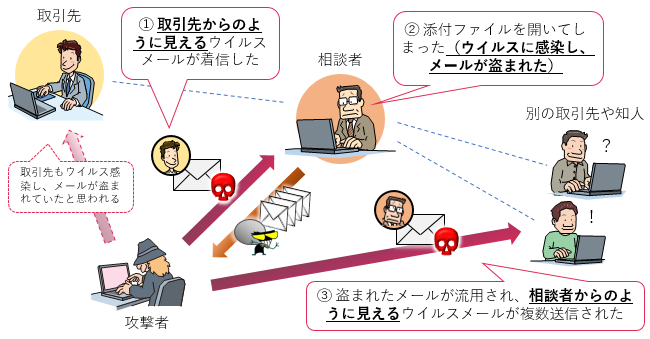

Emotetへの感染を狙う攻撃メールの中には、正規のメールへの返信を装う手口が使われている場合があります。これは、攻撃対象者(攻撃メールの受信者)が過去にメールのやり取りをしたことのある、実在の相手の氏名、メールアドレス、メールの内容等の一部が流用された、あたかもその相手からの返信メールであるかのように見える攻撃メールです。このようなメールは、Emotetに感染してしまった組織から窃取された、正規のメール文面やメールアドレス等の情報が使われていると考えられます。すなわち、Emotetへの感染被害による情報窃取が、他者に対する新たな攻撃メールの材料とされてしまう悪循環が発生しているおそれがあります。

2021年1月頃から春頃にかけて、EUROPOL(欧州掲示警察機構)が、Emotetの攻撃基盤をテイクダウン(停止させた)と発表し、その後感染はほぼ観測されなくなっていましたが、2021年11月頃より活動再開の兆候が確認されたという情報が入っています。

これを受けて、一般社団法人JPCERTコーディネーションセンター(JPCERT/CC)は2月10日、「マルウェアEmotetの感染再拡大に関する注意喚起」と題する文章を公開し、改めて「EMOTET」に対する注意を呼びかけました。

攻撃メールとその手口

現在確認されているEmotetの攻撃メールで、特に注意を要すると思われる、「正規のメールへの返信を装う手口」の例を報告します。

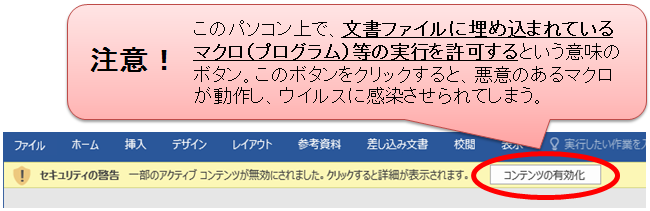

添付されているWord文書ファイルは、利用者のパソコンへEmotetを感染させるための機能を持った不正なファイルです。Microsoft Office内の「マクロの設定」という項目を変更している場合を除き、この手口の不正ファイルでは、基本的にはファイルを開いただけではウイルスに感染することはありません。安全のため、文書ファイル内に埋め込まれているマクロの動作が止められているためです。しかし、利用者がマクロの実行等を許可する操作を行った場合は、悪意のあるマクロが動作し、ウイルスに感染させられてしまいます。

具体的には、「コンテンツの有効化」ボタンをクリックすると、マクロの動作を許すことになります。また、添付ファイルを開いた状況により、その前に「編集を有効にする」というボタンが表示される場合がありますが、その際は両方をクリックするとマクロの動作を許すことになります。すなわち、このファイルに表示されている、「文書ファイルを閲覧するには操作が必要」というメッセージは、利用者を騙し、最終的に「コンテンツの有効化」ボタンをクリックさせるための罠です。

なお、Emotetに限らず、同様の騙し方を試みる悪意のあるOffice文書ファイル(WordやExcel等)は、長期に渡り継続的に出回っており、日本語で操作の指示が書かれている場合もあります。(下の図を参照)

添付されているExcelファイルは、悪意のあるマクロが仕掛けられており、利用者に「コンテンツの有効化」ボタンをクリックさせることで、ウイルスに感染する仕組みです。

画面に表示された内容に惑わされず、入手したファイルが信用できるものと判断できる場合でなければ、「編集を有効にする」「コンテンツの有効化」というボタンはクリックしないよう注意してください。

Emonet感染の被害相談例(2021年12月)

対策

Emotetへの感染を防ぐというためだけにとどまらず、一般的なウイルス対策として、次のような対応をすることを勧めます。

- 身に覚えのないメールの添付ファイルは開かない。メール本文中のURLリンクはクリックしない。

- 自分が送信したメールへの返信に見えるメールであっても、不自然な点があれば添付ファイルは開かない。

- OSやアプリケーション、セキュリティソフトを常に最新の状態にする。

- 信頼できないメールに添付されたWord文書やExcelファイルを開いた時に、マクロやセキュリティに関する警告が表示された場合、「マクロを有効にする」「コンテンツの有効化」というボタンはクリックしない。

- メールや文書ファイルの閲覧中、身に覚えのない警告ウインドウが表示された際、その警告の意味が分からない場合は、操作を中断する。

- 身に覚えのないメールや添付ファイルを開いてしまった場合は、すぐにシステム管理部門等へ連絡する。

また、WordやExcelのマクロ機能に関する設定の変更、Emotetに感染した場合の影響等については、下記 JPCERT/CC から公開されている注意喚起及びFAQを併せて参照してください。

「マルウエア Emotet の感染に関する注意喚起」(JPCERT/CC)

https://www.jpcert.or.jp/at/2019/at190044.html

「マルウエアEmotetへの対応FAQ」(JPCERT/CC)

https://blogs.jpcert.or.jp/ja/2019/12/emotetfaq.html

引用元:独立行政法人情報処理推進機構セキュリティセンター

「Emotet(エモテット)」と呼ばれるウイルスへの感染を狙うメールについて